+ورژن جدید فری گیت۷٫۴۲

برای دانلود به ادامه مطلب مراجعه کنید و نظر یادتون نره

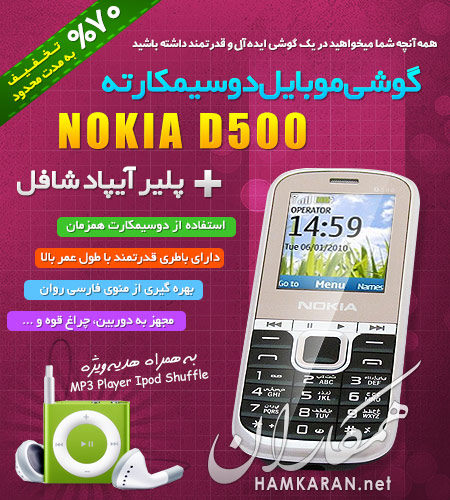

مشخصات و امکانات عمومی :

کیفیت: عالی موجود در رنگ های مختلف

2 سیم کارت همزمان فعال

دارای دوربین 2 مگاپیکسل

دارای رزلوشن 480*320

پک کامل شامل باتری - هندزفری - شارژر - کابل usb

باند : GSM 850 / 900 / 1800 / 1900

تعداد رنگ قابل نمایش: 16 میلیون رنگ

صدای فوق العاده با کیفیت

مدیا پلیر با پخش فرمت های MP3 و MP4

دارای بلوتوث

هدست عالی

ابعاد : 15.3×115.5×62.1 میلیمتر

وزن : 72 گرم

رنگ:مشکی و سفید و زرد آبی و صورتی

به همراه یک ماه گارانتی تعویض

هزینه ارسال مشتریان عزیزی که پرداخت آنلاین را انتخاب نمایند رایگان خواهد بود

قیمت این محصول در سراسر ایران فقط : 73000 تومان

ویژگی های محصول :

نامشخص بودن این گن بعد از پوشیدن لباس

راحت و محکم

در وقت بسیار کم و سیار راحت می توانید این تی شرت را پوشید و یا در آورد

با سایز بندی مختلف برای استفاده همه

محکم با دوام و مقاوم

مقاوم در مقابل سایش و با عمر زیاد

نوع پارچه کشی منحصر به فرد

قیمت این محصول در سراسر ایران فقط 35000 تومان

| عنوان | پاسخ | بازدید | توسط |

| |

0 | 121 | kaveh |

| |

0 | 79 | kaveh |

| |

0 | 75 | kaveh |

| |

0 | 95 | kaveh |

| |

0 | 104 | kaveh |

| این نظر توسط مهندس کامپیوتر در تاریخ 1393/01/24 و 20:39 دقیقه ارسال شده است | |||

| حفره فوقالعاده خطرناک اینترنتی طی سه روز گذشته تمام اینترنت را مشغول خود کرده است. Heartbleed یا خونریزی قلبی بسیاری از سایتها و سرویسهای مشهور را آلوده کرده و گفته میشود میلیونها اکانت در سراسر جهان را در معرض دزدیده شدن قرار داده است.

Heartbleed به گفته متخصصان امنیتی مهمترین حفره و ضعف امنیتی اینترنتی از زمان پیدایش آن است و بسیاری از سایتهای مشهور مثل Yahoo را آلوده کرد، اما به دلیل آنکه بسیاری از شرکتها اطلاعات و ضعفهای امنیتی خود را فاش نمیکنند مشخص نیست که دقیقا چه سایتهایی آلوده شده اند. بسیاری از شرکتها اعلام کردهاند که این ضعف امنیتی را شناسایی کرده و آن را رفع کرده اند به این ترتیب کاربران این سایتها باید پسورد خود را تغییر دهند و مراقب نقل و انتقالات مالی مشکوک مالی در حسابهای خود باشند. ضعف امنیتی Heartbleed چیست؟ Heartbleed یک ضعف امنیتی نرمافزاری در زمینه رمزنگاری OpenSSL است. این ضعف اجازه دزدیده شدن پسوردها و اطلاعات مهم حتی در هنگام استفاده از پروتکل امنیتی SSL/TLS را میدهد. برخی تخمین میزنند این ضعف امنیتی بیش از دو سال تمام در اینترنت وجود داشته و تنها طی سه چهار روز اخیر کشف شده است. با این حال هیچکس نمیتواند زمان دقیقی برای فعالیت هکرها و میزان سوءاستفاده آنها از این ضعف امنیتی ارائه دهد. چه سایت هایی آلوده شده اند؟ تقریبا این موج جدید بسیاری از سایتهای مشهور از جمله یاهو و گوگل را تحت تاثیر قرار داده و باعث تکاپوی گستردهای برای مقابله با این حفره از سوی صنعت تکنولوژی شده است. با این حال این فقط شرکتهای تکنولوژی نیستند که تحت تاثیر این مشکل امنیتی قرار دارند، تمامی بانکها و سایتهای مالی و تجاری نیز در ریسک قرار دارند. از میان سایتها و سرویسهای آلوده شده میتوان به اینستاگرام، Pinterest، تامبلر، گوگل، یاهو، جیمیل، ایمیلیاهو، سرویسهای آمازون و Godaddy اشاره کرد. گفته شده این حفره بسیار مهم و جدی است و به گفته شرکت تحقیقاتی Netcraft تاکنون ۵۰۰ هزار سرور را در سراسر جهان تحت تاثیر قرار داده است. اما کاربران در مقابل چنین حفرهای چه باید بکنند؟ از سایتهای متفرقه وارد اکانت خود نشوید تا جای ممکن از سایتهایی که از شما اتصال به اکانت (ایمیل، شبکه اجتماعی و...) را میخواهند وارد اکانت خود نشوید. حتی بعضی از سایتهای مهم مثل Yahoo هم آلوده شدهاند، هرچند بعدا گفتهاند که مشکلات امنیتی را رفع کرده اند. تغییر پسورد در صورتی که سایت مورد نظر شما مشکل امنیتی دارد از تغییر پسورد خودداری کنید، اما به محض رفع این مشکل پسوردهای خود را تغییر دهید. از امنیت اطلاعات خود مطمئن شوید در حالی که بسیاری از سایتهای بزرگ دنیا مثل یاهو و Imgur تحت تاثیر این حفره امنیتی قرار گرفتهاند ممکن است بسیاری از شرکتهای کوچک هنوز از این مشکل بیاطلاع باشند. بنابراین اگر اطلاعات خود را در شرکت گمنام یا کوچکی ذخیره کردهاید از امنیت اطلاعات خود مطمئن شوید. تبادلات مالی خود را مرتبا چک کنید به دلیل اینکه هکرها از طریق این حفره قادر به دسترسی به اطلاعات مالی از جمله کارتهای اعتباری هستند، بسیار مهم است که اطلاعات مالی خود را مرتبا چک کنید تا از هر تغییر مشکوکی در آن سریعا با خبر شوید. حتی بهرغم همه این مراقبتها شما همچنان در معرض و ریسک آلودهشدن و تحت تاثیر قرار گرفتن این حفره امنیتی قرار دارید. گفته شده این حفره امنیتی کوکیهای مرورگرهای اینترنتی را هم تحت تاثیر قرار میدهد. به همین دلیل سایتهای آلوده را به هیچ عنوان با مرورگر خود باز نکنید. باگ خطرناک OPENSSLموسوم به \\\"خونریزی قلبی\\\" بسیاری از سرورها را با خطر امنیتی مواجه کرد. ITSI.IR- بعدازظهر دوشنبه دنیای آیتی با یک زنگ هشدار بسیار جدی روبرو شد که بر اساس آن گروه مشاوره امنیتی پروژهی OpenSSLاز بروز یک باگ باز به نام \\\"خونریزی قلبی\\\" خبر داد. با استفاده از این باگ، هرشخصی قادر بود به سادگی قسمتی از فعالیتهای حافظهی موقت بسیاری از سرورها را که از نسخهی فعلی این برنامه استفاده میکردند بدون هیچ مانعی بیرون کشیده و مورد سوءاستفاده قرار دهد. بدلیل ماهیت آزاد و متنباز پروژه، سریعاً منبع باگ کشف و وصلهی امنیتی مورد نیاز منتشر شده و در مخازن سیستمعاملهای مورد استفادهی سرورها قرار گرفت؛ اما تا زمانی که بروزرسانی مربوطه توسط مدیران سرورها انجام نشده، میلیونها سرور در معرض خطر قرار گرفتند. تقریباً هرکسی که اختیار یک سرور را برعهده داشت در این زمان شاهد وضعیت بحرانی بود. در صورتی که اسم خونریزی قلبی برای این باگ تا حدودی غیرمتعارف به نظر میرسد نباید تعجب کرد؛ چراکه این باگ هم از نظر درجهی مقیاس سیستمهای تحت تأثیر قرار گرفته و هم از نظر عمق نفوذ بسیار بدتر از باگGoToFail است که اپل را در اوایل سال با مشکل مواجه کرده بود. باگ جدید به حملهکنندگان اجازه میدهد که کلید خصوصی ورود به سرور را بدست آورده و بتوانند انتقال دادهها را شنود کرده و خود را از معرض کشف توسط سیستم امنیتی در امان نگاه دارند. مسأله زمانی حاد میشود که بدانیم این باگ جدید نبوده و حدود دو سال از عمر آن میگذرد؛ مشخص نیست آیا شخص دیگری نیز از وجود آن اطلاع داشته و در حملات دیگری بصورت ناشناس از آن استفاده شده است یا خیر... پروژهیOpenSSL خارج از دنیای مدیریت سیستم و کدنویسی چندان شناخته شده نیست؛ اما جالب است بدانید که از هر سه سرور موجود، دو مورد بر استفاده از این پکیج متکی هستند. کشف ناگهانی این باگ بدان معنی است که هماکنون تمامی کسانی که تحت تأثیر قرار گرفتهاند در تکاپوی اجرای وصلهی ارائه شده و رفع ریسک امنیتی آن هستند. در حال حاضر یاهو یکی از سرویسهای متأثر شده است و کارشناسان توصیه کردهاند تا زمانی که این کمپانی فرصت بروزرسانی سرورهای خود را نیافته، کاربران از استفاده از اکانتهای خود خودداری کنند. یکی از نمایندگان یاهو در این خصوص اعلام نموده که بخشهای اساسی سرویسهای یاهو در حال حاضر وصله شدهاند و تیم مسئول همچنان در تلاش است تا قسمتهای باقیمانده را نیز ایمن نمایند. بر اساس گزارشات حاصله، بسیاری کمپانیهای کوچک نیز تحت تأثیر این باگ قرار گرفتهاند کهimgur، فلیکر وLastPass از آن جملهاند؛ البته لستپس اعلام نموده که هیچ دادهی رمزنگاری نشدهای در معرض خطر قرار نگرفته است. نیکولاس ویور محقق امنیتیICSI این باگ را به شکل مصیبتباری بد و باعث صدمات گسترده میداند. باگ خونریزی قلبی که توسط یکی از محققان گوگل به نام نیل میتا کشف شد، به شخص نفوذگر اجازه میدهد 64 کیب از دادههای تصادفی در حال اجرا در حافظهی موقت سرور را بیرون کشیده و شنود کند. این هک از این نظر که شخص نفوذگر اطلاعی از کاربردیبودن دادهها نداشته و کنترلی بر روی نوع دادههای دریافتی ندارد به فیشینگ شبیه است؛ اما از آنجا که بصورت مکرر و پشت سر هم قابل تکرار است، پتانسیل بالایی برای درز دادههای حساس در این میان وجود خواهد داشت. یکی از هدفهای مشخص، کلیدهای رمزنگاری خصوصی سرور بوده که دلیل آن لزوم نگهداری آن در حافظهی فعال و قابل شناساییبودن آن در میان دادههای تصادفی است. این کلیدها پس از افشا، امکان شنود ترافیک رد و بدل شدهی سرور را برای شخص نفوذگر فراهم کرده و بصورت بالقوه ممکن است باعث رمزگشایی هرگونه دادهی از پیش رمزگذاری شده نیز باشد. در مواردی که ابزارهای امنیتی حساس نظیر ابزارهای ناشناسماندن در اینترنت تحت تأثیر این باگ قرار گرفتهاند، این مسأله حساستر به نظر میرسد؛ به گونهای که پروژهیTor طی یک پست در وبلاگ خود چنین نوشته است که \\\"در صورتی که شما از جمله اشخاصی هستید که نیاز به ناشناسماندن قطعی یا حریم شخصی حساسی در شبکهی اینترنت دارید، توصیه میشود که برای چند روز آینده به کلی از اینترنت فاصله گرفته و منتظر آرامشدن اوضاع باشید\\\". با این وجود در برخی موارد چند روز هم زمان کافی به نظر نخواهد رسید؛ چرا که در صورت فاششدن کلید رمزنگاری اختصاصی سرور پیش از بروزرسانی سیستم و نصب وصلهی امنیتی و بیتوجهی مدیر سیستم نسبت به تغییر آن، همچنان اجازه ورود برای شخص نفوذگر در دفعات بعدی طی ماههای آینده حفظ خواهد شد. سرورها میتوانند برای مقابله با این رخداد گواهیهای امنیتی خود را بازنشانی نمایند؛ اما پروسهی مذکور هزینهبر و آهسته خواهد بود و کارشناسان نیز تخمین میزنند که در بسیاری موارد، اشخاص به نصب وصلهی امنیتی اکتفا خواهند کرد. ویور در این خصوص میگوید: \\\"من معتقدم که طی مدت یک سال آینده همچنان بسیاری از سرورها در معرض آسیبپذیری باقی خواهند ماند؛ این مسأله به سادگی و به کلی محو نخواهد شد\\\". به نظر میرسد اپل، گوگل، مایکروسافت و سیستمهای عمدهی بانکداری الکترونیکی تحت تأثیر این آسیب پذیری امنیتی قرار نگرفتهاند (البته گفته میشود گوگل در ابتدا با این مشکل مواجه شده؛ اما سریعتر از سایر سرویسها نسبت به رفع آن اقدام نموده است). از سوی دیگر، یاهو پیش از رفع باگ بخشهای اصلی سرویس خود، برای قسمتی از روز تحت تأثیر و در حال نشت اعتبارات کاربران بوده است. بصورت کلی، هر سروری که ازOpenSSL بر بستر وبسرور آپاچی یاNginx استفاده میکرده، تحت تأثیر باگ مذکور قرار گرفته که در مجموع بخش اعظم کلیهی سرورها و وبسایتها و سرویسهای اینترنتی را تشکیل میدهد. در حال حاضر راههایی برای شناسایی سرویسهای ایمن شده در مقابل این حمله وجود دارد؛ اما اخبار بدست آمده باعث میشود چندان آسوده خاطر نباشیم. این وبسایت که توسط یک توسعهدهنده به نام فیلیپو والسوردا ساخته شده میتواند در شناسایی سایتهایی که وصلهی امنیتی را نصب نکردهاند کمک کند؛ اما کدهای این پروژه نیز ممکن است در برخی موارد جواب منفی کاذب ارائه نماید که باعث میشود نتوان بصورت قطعی به آن اطمینان نمود. هر سرور که نسبت به نصب وصلهی امنیتی اقدام میکند، لازم است برای اطمینان بیشتر گواهی امنیتیSSL خود را نیز تجدید نماید تا از استفاده از کلیدهای فاش شدهی احتمالی در طول مدت آسیبپذیری جلوگیری شود. برای بررسی این مورد، از یک ردیابSSL نظیر این سرویس استفاده نموده و با جستجوی سرویس مد نظر خود، تاریخ صدور گواهی آن را مورد بررسی قرار دهید؛ در صورتی که تاریخ صدور پس از ارائهی وصلهی امنیتی باشد میتوانید بصورت کامل به سرویس مورد نظر خود اطمینان کنید. بازنشانی گواهی امنیتیSSL زمانبر و هزینهبر خواهد بود؛ اما ادامهی استفاده از یک گواهی فاش شده خطرات جدی را متوجه سرورها خواهد نمود. در حال حاضر برای قضاوت در خصوص پیامدهای کلی این رخداد اندکی زود است؛ اما برخی از درسهای آموختنی هماکنون نیز بخوبی واضح هستند. با وجود نقش اساسیOpenSSL در شالودهی امنیتی شبکههای اینترنتی، این پروژهی آزاد و متنباز با کمبود بودجهی اساسی روبرو است. برخی کارشناسان هماکنون توصیه کردهاند که کاربران عادی و نیز سازمانهایی که مدیون سیستمOpenSSL هستند باید دونیتها و پشتیبانیهای مالی بیشتری را از این پروژه بعمل آورند تا از بوجود آمدن نفوذپذیریهایی مشابه خونریزی قلبی جلوگیری شود. در این خصوصPerfect Forward Secrecy نیز میتوانسته با جلوگیری از عمل رمزگشایی در محدودسازی اثرات این باگ موثر باشد. و اما چالشبرانگیزترین درسی که میتوان از این مسأله آموخت این است که برخی نفوذپذیریها تا چه میزان امکان کشف دشواری دارند و زمانی که فاش شدند تا چه میزان میتوانند آسیبرسان باشند. ویور باگهای اینچنینی را بسیار ظریف توصیف میکند و در ادامه میگوید : \\\"ممکن است با اجرا نمودن سرویس تحت نظر یک چککنندهی مموری، قادر به کشف آن باشید؛ اما اینگونه مسائل چیزی نیستند که از طریق مشاهده و بررسی کد، قابل یافتن باشند\\\". با وجود امنیت بهتر سیستمهای آزاد و متنباز بر اساس ماهیت مطالعه کد و کشف سریع باگها، باید در نظر داشت که امنیت مطلق وجود خارجی نداشته و همیشه مسیر زیادی برای ایمنسازی سیستمها در پیش است. این کشف باگ به نحوی اعتباری مثبت برای گوگل و کارشناس یابندهی باگ خواهد بود که در راه کشف این آسیبپذیری تا این حد دقیق و حساس بوده است. کدام سایتهای ایرانی در خطر ویروس خونریزی قلبی هستند؟ در صورتی که قبلاً در حساب کاربری خود در سایتهای آسیبپذیر وارد شدهاید، بهتر است از هرگونه دسترسی به این سایتها خودداری کنید و حتی از حساب کاربری خود خارج نشوید. به گزارش خبرنو به نقل از عصرایران، علی رغم اطلاع رسانی روز گذشته در مورد بزرگترین آسیب پذیری فراگیر تاریخ اینترنت که به \\\"خونریزی قلبی\\\" شهرت یافته است و منجر به افشای اطلاعات مهمی از سایت های سرتاسر جهان شده است، هنوز بسیاری از سایت های ایرانی نسبت به رفع این باگ خطرناک اقدام نکرده اند. امروز سایتی توسط متخصصان ایرانی راه اندازی شده است که به مدیران سایت ها کمک می کند هرچه سریعتر از آسیب پذیری سایت خود نسبت به این تهدید امنیتی مطلع شوند تا بتوانند از نشت و سرقت اطلاعات خود و کاربرانشان جلوگیری کنند. صاحبان سایتهای ایرانی با استفاده از این سرویس جدید رایگان، بلافاصله پس از وارد کردن آدرس سایت خود از تحلیل آخرین وضعیت امنیتی آن باخبر خواهند شد. این سامانه که توسط متخصصان شرکت دانش بنیان بیان راه اندازی شده است از طریق آدرس amn.bayan.ir قابل استفاده است. توصیههای \\\"بیان\\\" به عموم کاربران اینترنت: از استفاده و ورود به (Login کردن) در سایتهای آسیب پذیر تا اطلاع ثانوی خودداری کنید. در صورتی که قبلاً در حساب کاربری خود در سایتهای آسیبپذیر وارد شدهاید، بهتر است از هرگونه دسترسی به این سایتها خودداری کنید و حتی از حساب کاربری خود خارج نشوید (Logout نکنید). از وارد کردن اطلاعات حساس (مانند اطلاعات مالی و اطلاعات شخصی) در وبسایتهای آسیبپذیر اکیداً خودداری کنید. مشاهدهی سایتهای آسیبپذیری که در آنها عضو نیستید، هیچ آسیبی به شما نمیرساند. پس از رفع کامل مشکل سایتهای آسیبپذیر، حتماً رمز عبور خود را در این سایتها تغییر داده و یکبار از حساب کاربری خود خارج شوید. توصیه به مدیران وب سایت ها و سرورها: این آسیب رسانی نرمافزارهای استفاده کننده از نسخههای بخصوصی از کتابخانه OpenSSL (نسخهی 1.0.1 تا 1.0.1g) را که شامل موارد زیر است را تحت تاثیر قرار میدهد و امکان استخراج ناخواسته اطلاعات حساس را به حملهکننده میدهد: وبسرورها و فایروالهای نرمافزاری با قابلیت ارتباط امن HTTPS و TLS سرویسهای انتقال داده و پیام رسانی استفاده کننده از HTTPS توصیه میشود در این خصوص به اخبار امنیتی سیستمعامل و نرمافزارهای مورد استفاده خود مراجعه کنید و مطمئن شوید از بهروزترین نسخههای نرمافزارها در سرور خود استفاده میکنید. برای اطلاعات بیشتر به اینجا مراجعه کنید. توصیه به شرکت ها و سازمانها: کلیه شرکت ها، سازمان ها، وزارت خانه ها ادارات، مراکز آموزشی و نهادهایی که در شبکه داخلی خود از Firewall یا UTM برای کنترل و مدیریت شبکه داخلی خود استفده می کنند لازم است هرچه سریعتر نرم افزار های به کار رفته در این تجهیزات را بررسی و در صورت لزوم به روز کنند در غیر اینصورت در معرض خطرات جبران ناپذیری خواهند بود. |

|||